Google шығарды Android 13 бірнеше күн бұрын болды, бірақ хакерлер оның соңғы қауіпсіздік шараларын айналып өтуге назар аударды. Зерттеушілер тобы қолданбалар арнайы мүмкіндіктер қызметтеріне қол жеткізе алатын Google-дың жаңа шектеулерінен құтылу үшін жаңа әдісті қолданатын зиянды бағдарламаны әзірледі. Бұл қызметтерді теріс пайдалану зиянды бағдарламаның құпия сөздерді және жеке деректерді қадағалауды жеңілдетеді, бұл оны хакерлер үшін ең көп қолданылатын шлюздердің біріне айналдырады. Androidu.

Не болып жатқанын түсіну үшін біз Google енгізіп жатқан жаңа қауіпсіздік шараларын қарастыруымыз керек Androidu 13 орындалды. Жүйенің жаңа нұсқасы енді бүйірден жүктелген қолданбаларға арнайы мүмкіндіктер қызметіне кіруді сұрауға рұқсат бермейді. Бұл өзгеріс тәжірибесіз адам Google Play дүкенінен тыс байқаусызда жүктеп алған зиянды бағдарламадан қорғауға арналған. Бұрын мұндай қолданба арнайы мүмкіндіктер қызметтерін пайдалануға рұқсат сұрайтын еді, бірақ қазір бұл опция Google Store дүкенінен тыс жүктелген қолданбалар үшін оңай қол жетімді емес.

Арнайы мүмкіндіктер қызметтері телефондарды қажет ететін пайдаланушылар үшін шынымен қол жетімді етуді қалайтын қолданбалар үшін заңды опция болғандықтан, Google бұл қызметтерге барлық қолданбалар үшін кіруге тыйым салғысы келмейді. Тыйым оның дүкенінен және F-Droid немесе Amazon App Store сияқты үшінші тарап дүкендерінен жүктелген қолданбаларға қолданылмайды. Технологиялық алпауыт бұл дүкендер әдетте олар ұсынатын қолданбаларды тексереді, сондықтан оларда біраз қорғаныс бар деп айтады.

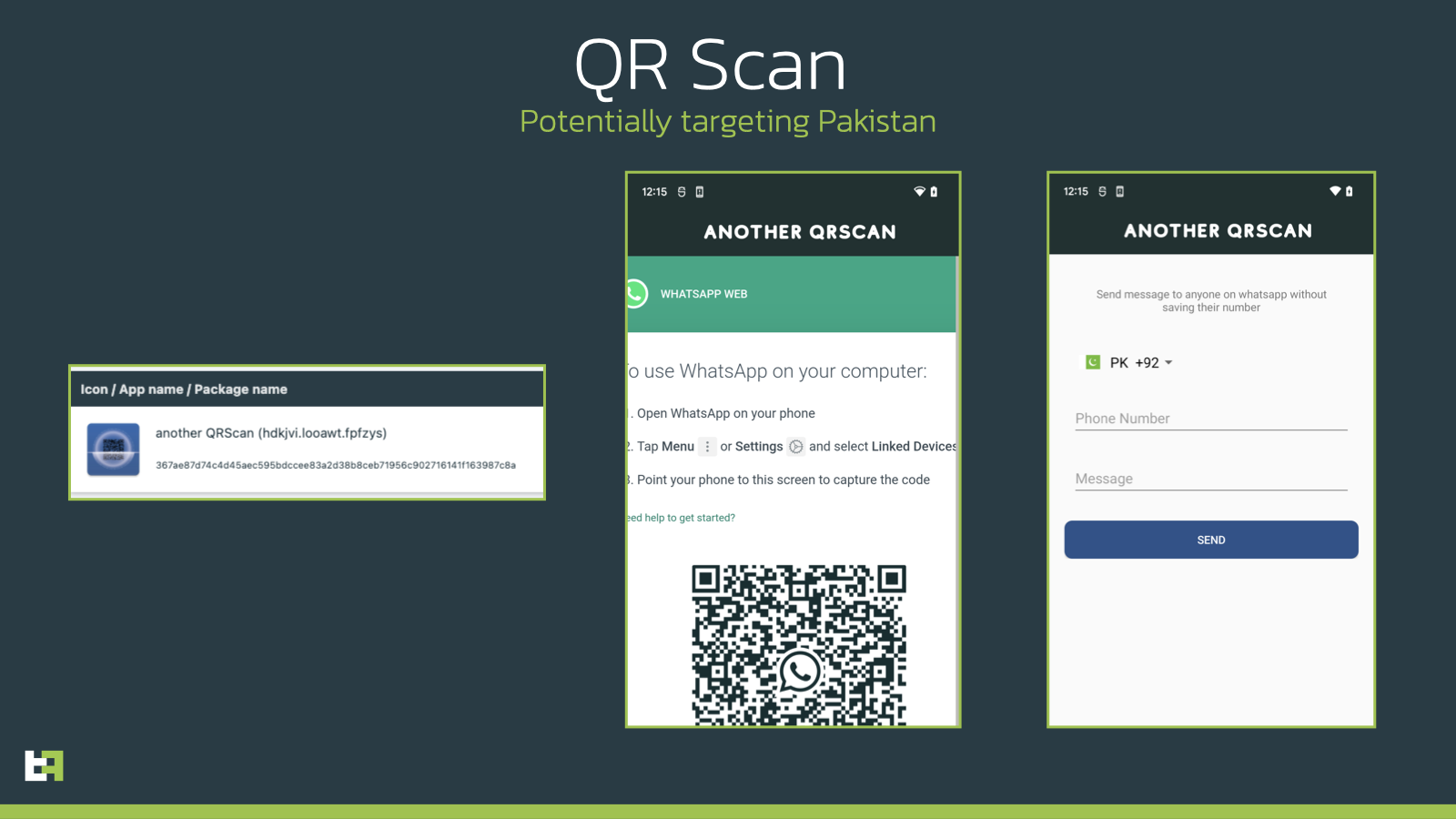

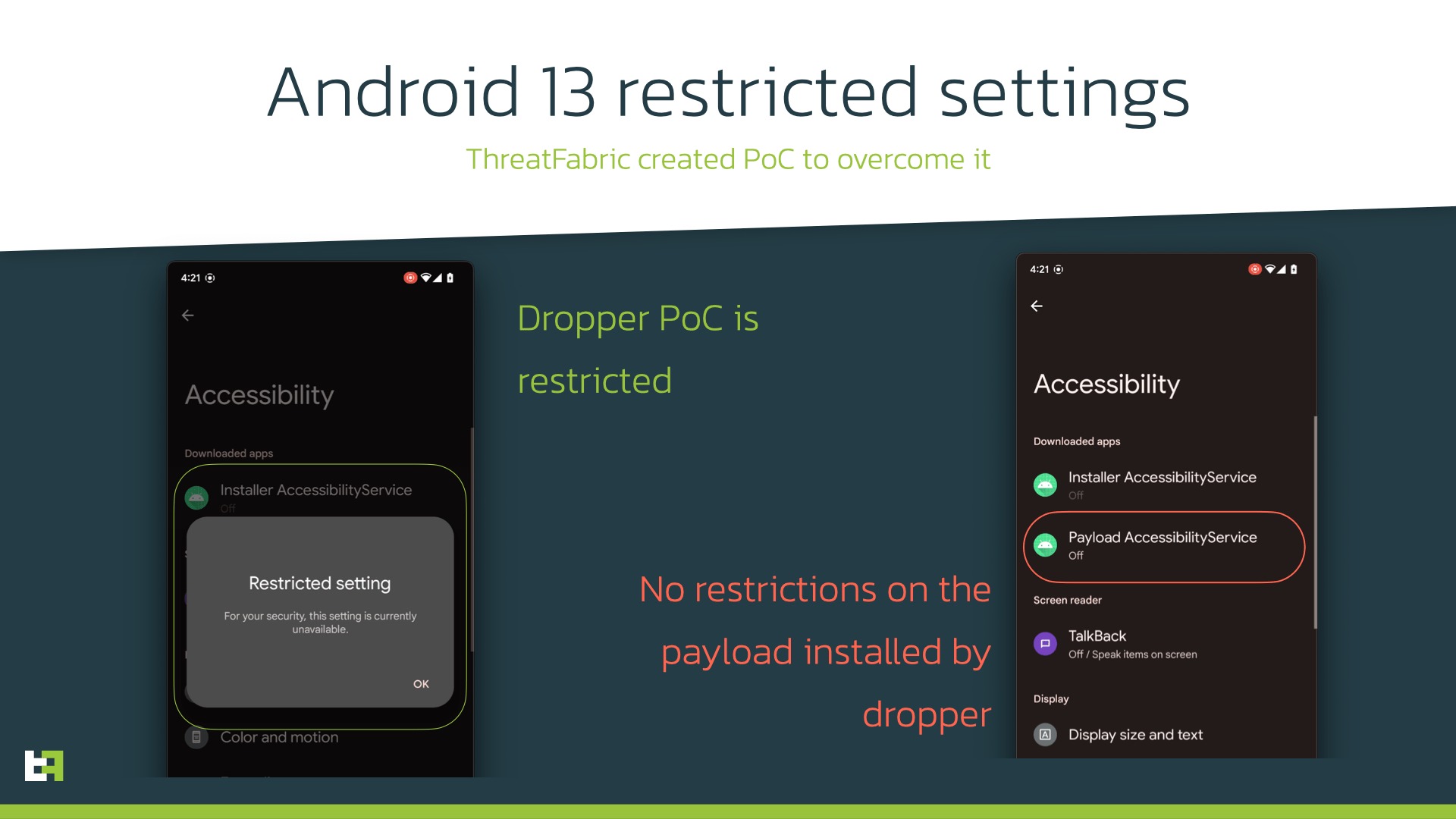

Қауіпсіздікті зерттеушілер тобы анықтады ThreatFabric, Hadoken тобының зиянды бағдарлама әзірлеушілері жеке деректерге қол жеткізу үшін жеңілдету қызметтерін пайдаланатын ескі зиянды бағдарлама негізінде құрылған жаңа эксплойтпен жұмыс істеуде. «Бүйірден» жүктелген қолданбаларға рұқсат беру v Androidu 13 қиынырақ, зиянды бағдарлама екі бөліктен тұрады. Пайдаланушы орнатқан бірінші қолданба - бұл тамшылатқыш деп аталады, ол дүкеннен жүктеп алынған кез келген басқа қолданба сияқты әрекет етеді және арнайы мүмкіндіктер қызметтерін қосу шектеулерінсіз "нақты" зиянды кодты орнату үшін пакеттерді орнату үшін бірдей API пайдаланады.

Сізді қызықтыруы мүмкін

Зиянды бағдарлама пайдаланушылардан бүйірден жүктелген қолданбалар үшін арнайы мүмкіндіктер қызметтерін қосуды сұрауы мүмкін болса да, оларды қосу шешімі күрделі. Пайдаланушыларды бір рет түрту арқылы осы қызметтерді белсендіру туралы сөйлесу оңайырақ, бұл екі жақты әрекетті жүзеге асырады. Зерттеушілер тобы BugDrop деп атаған зиянды бағдарлама әлі де дамудың бастапқы сатысында екенін және оның қазіргі уақытта өзін қатты «қателескенін» атап өтеді. Hadoken тобы бұрын зиянды бағдарламаны тарату үшін пайдаланылған басқа тамызғышты (Gymdrop деп аталады) ойлап тапты, сонымен қатар Xenomorph банктік зиянды бағдарламасын жасады. Арнайы мүмкіндіктер қызметтері осы зиянды кодтардың әлсіз сілтемесі болып табылады, сондықтан не істесеңіз де, арнайы мүмкіндіктер қолданбасы болмаса (смартфон тапсырмаларын автоматтандыру қолданбасы Tasker қолданбасын қоспағанда) ешбір қолданбаға осы қызметтерге кіруге рұқсат бермеңіз.